2月7日,美国、英国、澳大利亚、加拿大和新西兰政府网络安全和情报机构警告说,与中国政府有关的黑客组织已经侵入美国关键基础设施的网络系统,可能在必要时对这些关键基建进行破坏性的网络攻击。

这份联合声明表示,针对美国关键基础设施的中国尖端黑客组织“伏特台风”(Volt Typhoon)已经活跃了五年之久。

菲律宾信息和通信技术部官员2月5日表示,已阻止来自中国的黑客入侵菲律宾总统的网站及政府电邮系统。

一名菲政府发言人告诉当地媒体,他们并未将黑客活动归咎于任何特定国家,但将此次攻击追溯到中国境内的某个地点。

与此同时,荷兰军事情报和安全局(MIVD)以及情报与安全总局(AIVD)2月6日表示,荷兰的军事网络在2023年遭中国政府支持的黑客入侵,尽管破坏有限,但这不是个别事件,而是中国对荷兰及其盟国进行广泛政治间谍活动的一部分。这是荷兰首次公开指控中国网络间谍活动。

对此,中国驻菲律宾大使馆和中国驻荷兰大使馆以类似措辞驳斥了这些指控:

“中国政府一贯坚决反对并依法打击各种形式的网络攻击,不允许任何国家或个人在中国境内或利用中国基础设施从事网络攻击等非法活动。”

这种说法是错误的。

多家情报机构和网络安全公司曾指责中国黑客在全球范围内进行恶意网络攻击。许多网络公司认为这些黑客团体大多数得到了中国政府的支持。中国向来否认这类指控,并称美国政府是“世界上最大的黑客帝国和全球网络窃贼”。

以下是中国政府支持的黑客集团的一些例子。

伏特台风

2023年5月,微软公司(Microsoft)首次识别了名为“伏特台风”的黑客团体。微软说,该黑客集团受到了中国政府的支持,自2021年中期以来一直活跃,目标是美国的关键基础设施。微软指出“受影响的机构和组织涵盖通信、制造、公用事业、运输、建筑、海事、政府、信息技术和教育领域”。

网络安全公司CrowdStrike将“伏特台风”在美国的活动追溯到至少2020年中期,黑客伪装成合法的信息技术(IT)软件侵入多家关键机构的内部网络,使这些黑客能够进行高级入侵并且不被发现。

微软称,“伏特台风”使用一种被称为离地攻击(living off-the-land)的复杂技术,通过这种技术,入侵者不会在内网上留下任何痕迹,并且防病毒系统几乎无法对其进行识别。

美国网络安全和基础设施安全局(CISA)2月7日的报告中表示,“伏特台风”的“目标选择和行为模式与传统的网络间谍或情报收集行动有所出入”。

CISA警告说,撰写报告的美国机构担心“如果发生地缘政治紧张局势或是军事冲突,这些行为体可能利用他们的网络访问途径造成破坏性的影响。”

风暴-0558

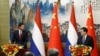

在美国国务卿安东尼·布林肯(Antony Blinken)2023年6月访问北京之前,被称为 “风暴-0558”的黑客入侵了多名与中国打交道的美国政府官员的电子邮件帐户。“风暴-0558”被认为与中国政府有关。

《华盛顿邮报》(The Washington Post)报道称,被黑客攻击的官员包括商务部长吉娜·雷蒙多(Gina Raimondo),而她领导的商务部负责对外国市场实施出口管制。美国目前对中国实施广泛的出口管制,旨在限制先进芯片和半导体制造产品向中国转移。

微软表示,这个被称为“风暴-0558”的黑客团体通过伪造系统所需的数字验证令牌,访问了电子邮件账户。其攻击对象主要西欧政府机构,专注于间谍活动、数据窃取和凭证访问。

微软称,自2023年5月中旬以来,大约25个组织(包括政府机构)的电子邮件账户遭到了入侵。微软称该公司已经通过技术手段强化防御,解决了这个问题。

APT 41

APT 41是另一个被认为受到了中国政府支持的黑客组织。网络安全公司认为其活动可以追溯到至少2012年。“APT”是“先进持续威胁”的缩写,指一种隐秘持久的黑客袭击过程。

美国信息安全办公室(U.S. Office of Information Security)在2022年9月的一份报告中指出,该黑客团体最喜欢用的手段包括鱼叉式网络钓鱼(spear phishing)、水坑攻击(water holes)、供应链攻击(supply chain attacks)和后门病毒(backdoors)。

2019年,网络安全公司火眼(FireEye)以“高度信心”评断,APT41是一群为中国政府效力、从事网络间谍活动的中国个人,这些个人的某些行动有时也受个人利益驱使。

受攻击的对象包括医疗、制药业、半导体、计算机软件与硬件公司、电信业、旅游业、新闻媒体等。火眼报告说,很多受袭击对象与中国的“十二五”和“十三五”计划、以及“中国制造2015”规划中指出的关键行业相关。

2020年,美国司法部对参与APT 41的五名中国公民和两名马来西亚公民提出指控。司法部说,APT41侵入全球100多家公司,窃取专有资源、代码、客户数据和其他有价值的商业信息。

根据联邦调查局(FBI)对APT 41的五名中国成员的逮捕令,该组织曾对“澳大利亚、巴西、德国、印度、日本和瑞典、美国、澳大利亚、中国(西藏)、智利、印度、印度尼西亚、马来西亚、巴基斯坦、新加坡、韩国、台湾和泰国”的组织或公司进行过恶意攻击。

(请同时参阅文章的英文版。)

评论区